NIS2 ist in Kraft, und jetzt?

Die NIS2-Richtlinie ist offiziell in Kraft getreten – doch was bedeutet das für Unternehmen? Jetzt ist der richtige Zeitpunkt, aktiv zu werden: Risiken identifizieren, Lücken schließen und Maßnahmen zur Cybersicherheit umsetzen. Mit unseren Managed Services und Microsoft-Technologien unterstützen wir Sie dabei, Ihre IT-Sicherheit zukunftssicher zu gestalten.

Im April 2024 haben wir einen Blogbeitrag von Jan Geisbauer zur NIS2-Richtlinie veröffentlicht. Die NIS2 verfolgt das Ziel, ein hohes, einheitliches Cybersicherheitsniveau in der Europäischen Union zu gewährleisten und die Cyber-Resilienz zu stärken. Regelmäßig berichten Medien über schwerwiegende Vorfälle, und sowohl der Bericht zur Lage der IT-Sicherheit in Deutschland des BSI als auch der Microsoft Digital Defense Report 2024 verdeutlichen die aktuelle Bedrohungslage. Sie zeigen zudem auf, dass dringender Handlungsbedarf besteht, um die Cybersicherheit zu verbessern.

Seit dem 17. Oktober 2024 ist die NIS2-Richtlinie der EU offiziell in Kraft. Bis zu diesem Datum hätten alle europäischen Länder die geforderten Ziele in nationales Recht umsetzen müssen. Dies haben wir zum Anlass genommen, den Webcast “NIS2 ist in Kraft – und jetzt?” zu veröffentlichen. In diesem Blogbeitrag möchten wir genauer darauf eingehen.

Wie ist der aktuelle Stand?

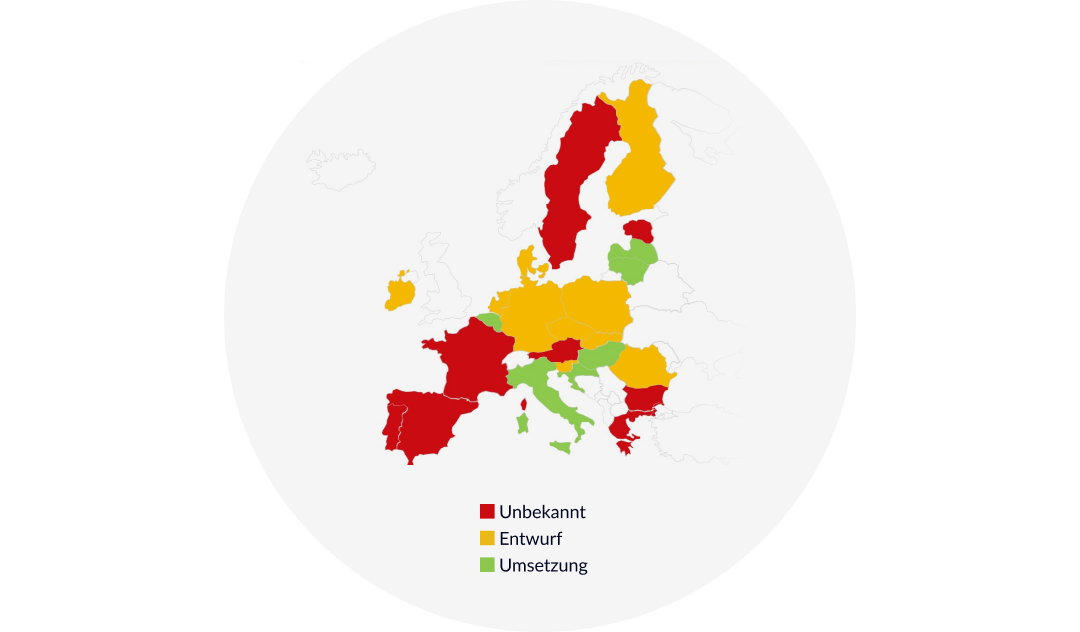

Wie die folgende Grafik zeigt, haben lediglich 6 der 27 Mitgliedstaaten rechtzeitig ein Umsetzungsgesetz veröffentlicht.

Abbildung 1: NIS2-Richtlinie: Aktueller Stand der Umsetzung in der EU von Stefan Hessel

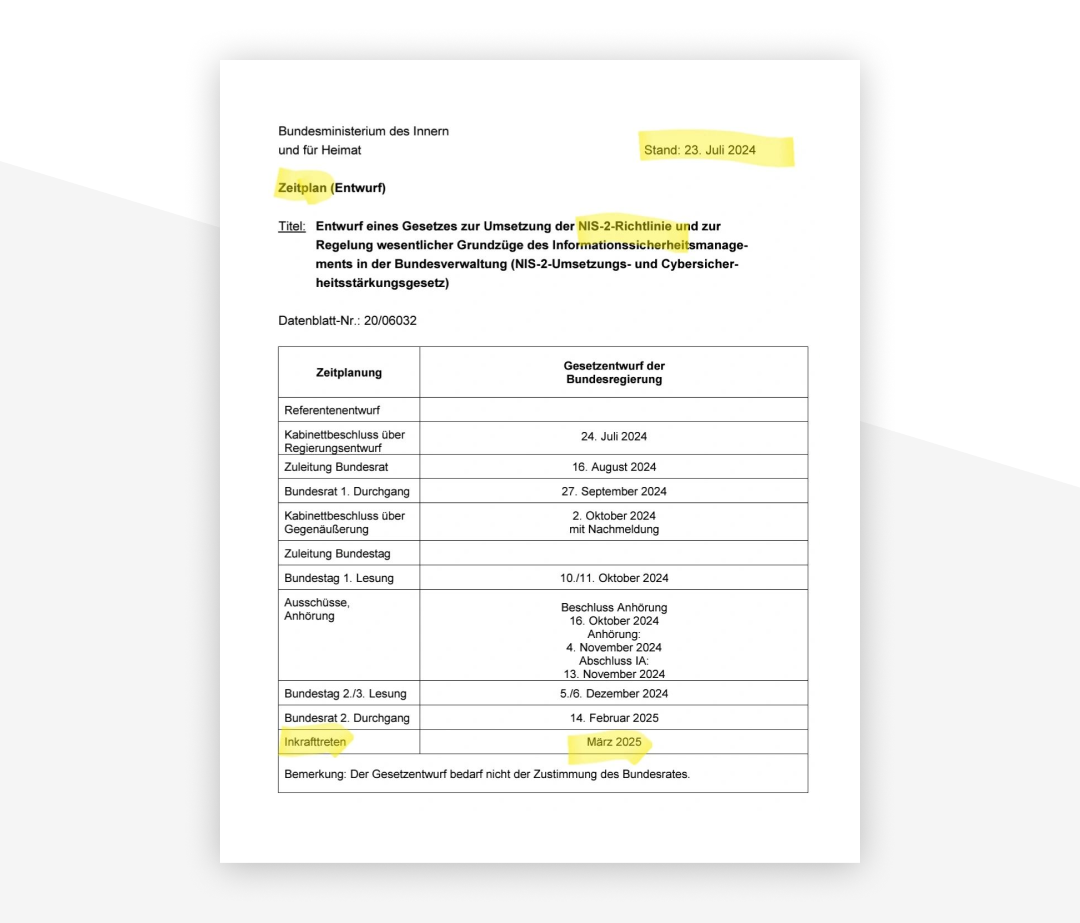

In Deutschland gibt es einen Entwurf namens NIS-2-Umsetzungs- und Cybersicherheitsstärkungsgesetz (NIS2UmsuCG), der gemäß dem Zeitplan des Bundesministeriums des Innern und für Heimat (BMI) bis März 2025 in Kraft treten soll. Bis dahin besteht jedoch eine gewisse Rechtsunsicherheit.

Abbildung 2: Entwurf Zeitplan vom Juli 2024 für das Inkrafttreten des NIS2UmsuCG

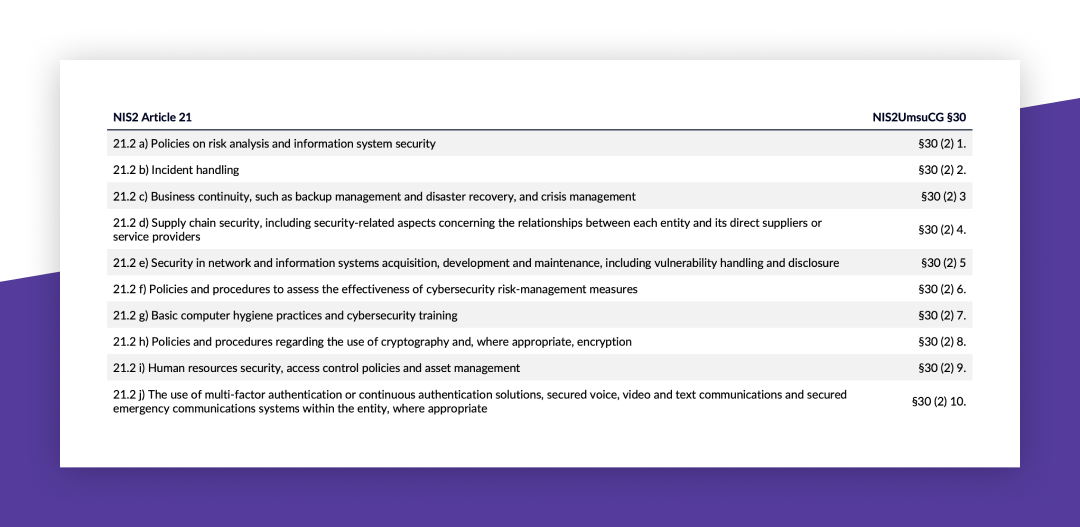

Die Risikomaßnahmen aus Artikel 21 der NIS2-Richtlinie entsprechen den Maßnahmen aus §30 des NIS2UmsuCG. Die darin enthaltenen, eher allgemein formulierten Cybersicherheitsmaßnahmen sind aus unserer Sicht für Unternehmen in allen Sektoren von Bedeutung.

Abbildung 3: Risikomaßnahmen NIS2 und NIS2UmsuCG

Wie kann ich prüfen, ob mein Unternehmen zur Umsetzung der Risikomaßnahmen verpflichtet ist?

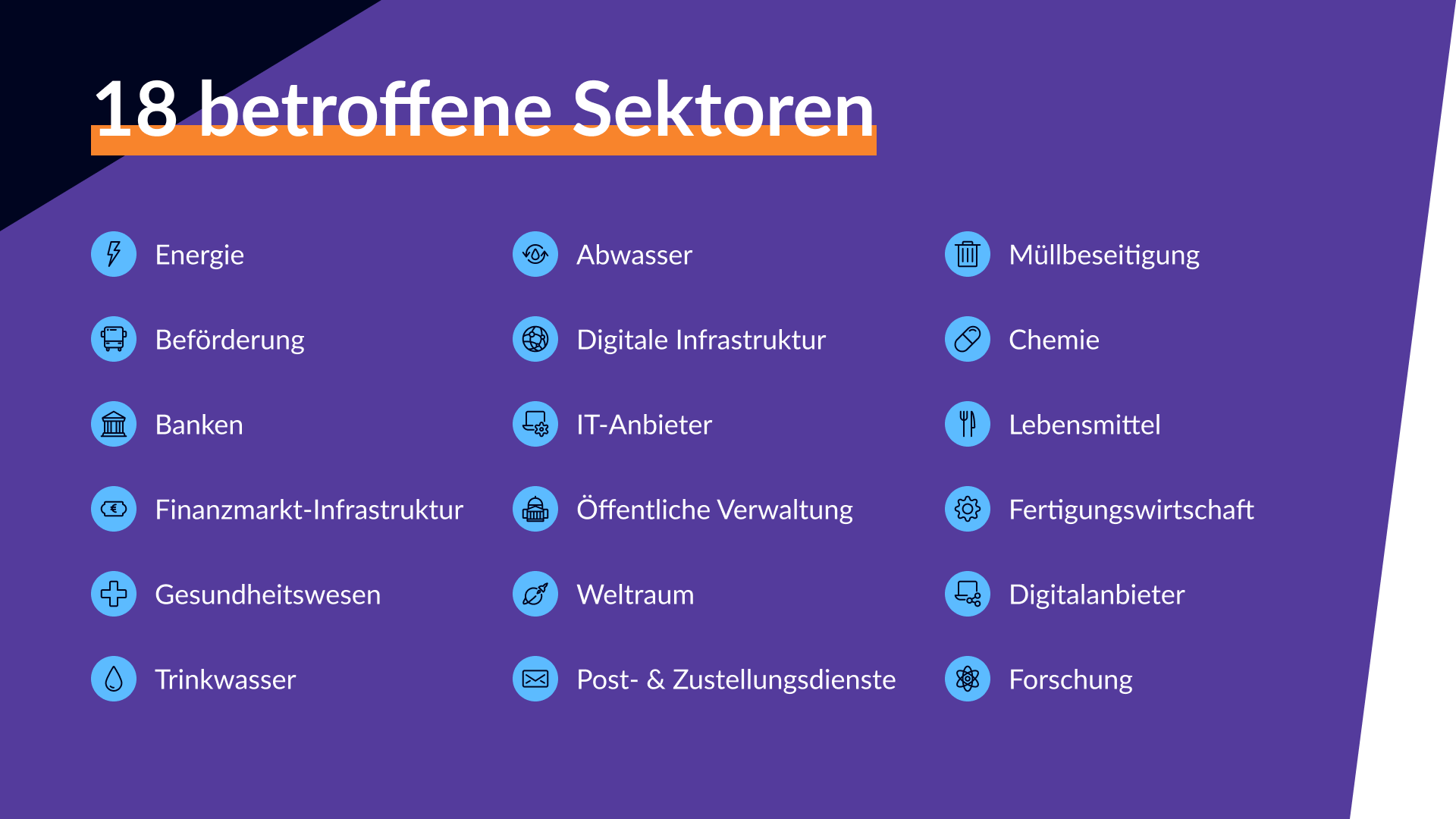

Um zu prüfen, ob Ihr Unternehmen von der NIS2-Richtlinie betroffen ist, stellt das Bundesamt für Sicherheit in der Informationstechnik (BSI) ein NIS2-Betroffenheitsprüfung-Tool zur Verfügung. Da auch die Sicherheit der Lieferkette – insbesondere bei direkten Lieferanten oder Dienstleistern – gewährleistet werden muss, können die Maßnahmen selbst dann relevant werden, wenn Ihr Unternehmen nicht direkt in einen der definierten Sektoren fällt. Bei Unsicherheiten darüber, ob Sie registrierungs- und meldepflichtig sind, empfiehlt es sich, juristischen Rat einzuholen.

Abbildung 4: Betroffene Sektoren von NIS2

Ist glueckkanja von NIS2 betroffen?

glueckkanja wird gemäß Anlage 1 des NIS2UmsuCG dem Sektor ‘Digitale Infrastruktur’ zugeordnet und ist sowohl als Managed Service Provider als auch als Managed Security Service Provider tätig. Aufgrund dieser Einstufung gilt das Unternehmen als besonders wichtige Einrichtung.

Am 17. Oktober 2024 hat die EU-Kommission neben der NIS2-Richtlinie auch eine Durchführungsverordnung zur Richtlinie (EU) 2022/2555 veröffentlicht, die sich auf die technischen und methodischen Anforderungen der Risikomanagementmaßnahmen bezieht. Diese Verordnung ist für die folgenden Sektoren verbindlich:

- DNS-Diensteanbieter (DNS service providers)

- TLD-Namenregister (TLD name registries),

- Anbieter von Cloud-Computing-Diensten (cloud computing service providers),

- Anbieter von Rechenzentrumsdiensten (data center service providers),

- Betreiber von Inhaltszustellnetzen (content delivery network providers),

- Anbieter verwalteter Dienste (managed service providers),

- Anbieter verwalteter Sicherheitsdienste (managed security service providers),

- Anbieter von Online-Marktplätzen (providers of online market places) und Online-Suchmaschinen (online search engines),

- Plattformen für Dienste sozialer Netzwerke (social networking services platforms ) und

- Vertrauensdiensteanbieter (trust service providers)

Die in der Verordnung beschriebenen Maßnahmen basieren auf internationalen Normen wie ISO/IEC 27001 und ISO/IEC 27002. Darüber hinaus werden Kriterien festgelegt, die erfüllt sein müssen, um einen erheblichen Sicherheitsvorfall meldepflichtig zu machen. Somit dient diese Verordnung nicht nur den betroffenen Sektoren als wertvolles Nachschlagewerk.

Wie hat glueckkanja die NIS2-Anforderungen umgesetzt?

Seit 2021 verfügt glueckkanja über ein nach ISO/IEC 27001 zertifiziertes Informationssicherheitsmanagementsystem (ISMS), das jährlich durch interne und externe Audits überprüft wird und einem kontinuierlichen Verbesserungsprozess unterliegt. Zur Dokumentation haben wir die Anforderungen der NIS2-Richtlinie und der ISO/IEC 27001 tabellarisch gegenübergestellt. Ein Mapping der Maßnahmen ist auch online bspw. bei OpenKRITIS verfügbar. Bereits jetzt gibt es eine weitreichende Abdeckung der Maßnahmen. Mit den Umsetzungsempfehlungen aus der ISO/IEC 27001 und der Umsetzungsverordnung der EU Kommission, werden wir die Maßnahmen weiter verbessern. Darüber hinaus lassen wir unsere NIS2-Maßnahmen im Rahmen der jährlichen Audits durch unabhängige Dritte prüfen, um Non-Konformitäten und Verbesserungspotenziale frühzeitig zu identifizieren.

Bei glueckkanja setzen wir konsequent auf einen Cloud-Only-Ansatz und nutzen unsere Expertise in Infrastructure-as-Code, um die Maßnahmen effizient umzusetzen. Als Microsoft-Partner setzen wir dabei auf Microsoft-Technologien und verfolgen einen Blueprint-basierten Ansatz. Die Services, die wir für unsere Kunden anbieten, wie das CSOC oder AzERE, verwenden wir auch intern, beispielsweise zur Verarbeitung von Incidents.

Wie können wir Sie dabei unterstützen, die Maßnahmen zu erfüllen?

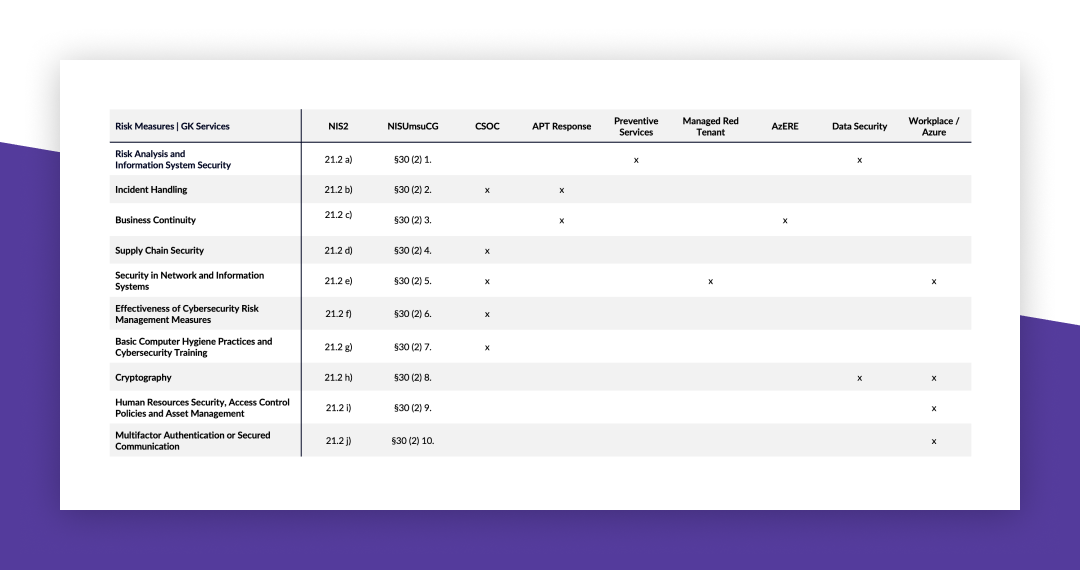

Mit unseren Managed Services – darunter Cloud Security Operations Center, APT Response, Preventive Services, Managed Red Tenant, AzERE, Data Security Service, Managed Workplace und Azure Services – unterstützen wir Sie dabei, die Anforderungen der NIS2-Cybersicherheitsmaßnahmen zu erfüllen. In unserem Webcast und anhand der folgenden Tabelle zeigen wir, wie wir mithilfe von Microsoft-Technologien die jeweiligen Maßnahmen umsetzen:

Abbildung 5: Zuordnung der glueckkanja Managed Services zu den NIS2-Risikomaßnahmen

Durch unser CSOC – den Managed Extended Detection and Response (MXDR) Service von glueckkanja – übernehmen wir das Incident Handling in einem 24/7/365-Betrieb. Dieser Service basiert auf der Microsoft Security Plattform und ermöglicht proaktives Hunting, Monitoring und Incident Response gemäß vertraglich geregelten SLAs. Ein zentrales Dashboard und festgelegte KPIs sorgen dafür, dass die Effektivität der Cybersicherheitsmaßnahmen kontinuierlich überwacht wird. In monatlichen Meetings werden empfohlene Verbesserungen gemeinsam mit IT-Sicherheitsverantwortlichen besprochen, um die Awareness für relevante Risiken zu schärfen.

Indem interne und externe Identitäten, Endgeräte, Schwachstellen sowie Kommunikationskanäle (z. B. E-Mail und Teams) überwacht werden, hilft der Service auch dabei, Angriffe innerhalb der Lieferkette frühzeitig zu erkennen und zu verhindern. Zusätzlich arbeiten wir daran, Prozesse zu implementieren, um unsere Kunden bei meldepflichtigen NIS2-Incidents bestmöglich zu unterstützen.

Wofür können wir keine Verantwortung übernehmen?

Wir selbst setzen ein ISMS nach ISO/IEC 27001 ein, um mit einem risikobasierten Ansatz gemäß international anerkanntem Standard vorzugehen. Dennoch liegt es in der Verantwortung des jeweiligen Unternehmens, ein eigenes Risikomanagement zu betreiben, notwendige Dokumentationen wie Richtlinien zu erstellen sowie Rollen und Verantwortlichkeiten klar festzulegen. Damit diese Maßnahmen effektiv umgesetzt werden können, ist eine klare Unterstützung durch das Management essenziell.

Mit unseren Lösungen wie AzERE und APT Response unterstützen wir Unternehmen dabei, nach einem schwerwiegenden IT-Sicherheitsvorfall möglichst schnell wieder in den Normalbetrieb zurückzukehren. Dennoch ist es entscheidend, dass Unternehmen selbst Vorbereitungen in den Bereichen Business Continuity Management (BCM), Notfallpläne, Business Impact Analyse und Krisenmanagement treffen. Diese Maßnahmen sorgen dafür, dass die verantwortlichen Mitarbeiter im Ernstfall schnell und effektiv handeln können.

Darüber hinaus müssen Unternehmen Strategien entwickeln, um die Einhaltung von Anforderungen entlang der Lieferkette, beispielsweise durch vertragliche Vereinbarungen, sicherzustellen. Ebenso sollten Themen wie physische Sicherheit, die Awareness des Managements und der Mitarbeitenden sowie Personalprozesse im Hinblick auf die Anforderungen der NIS2-Richtlinie überprüft und gegebenenfalls angepasst werden.

Wie helfen Microsoft Technologien?

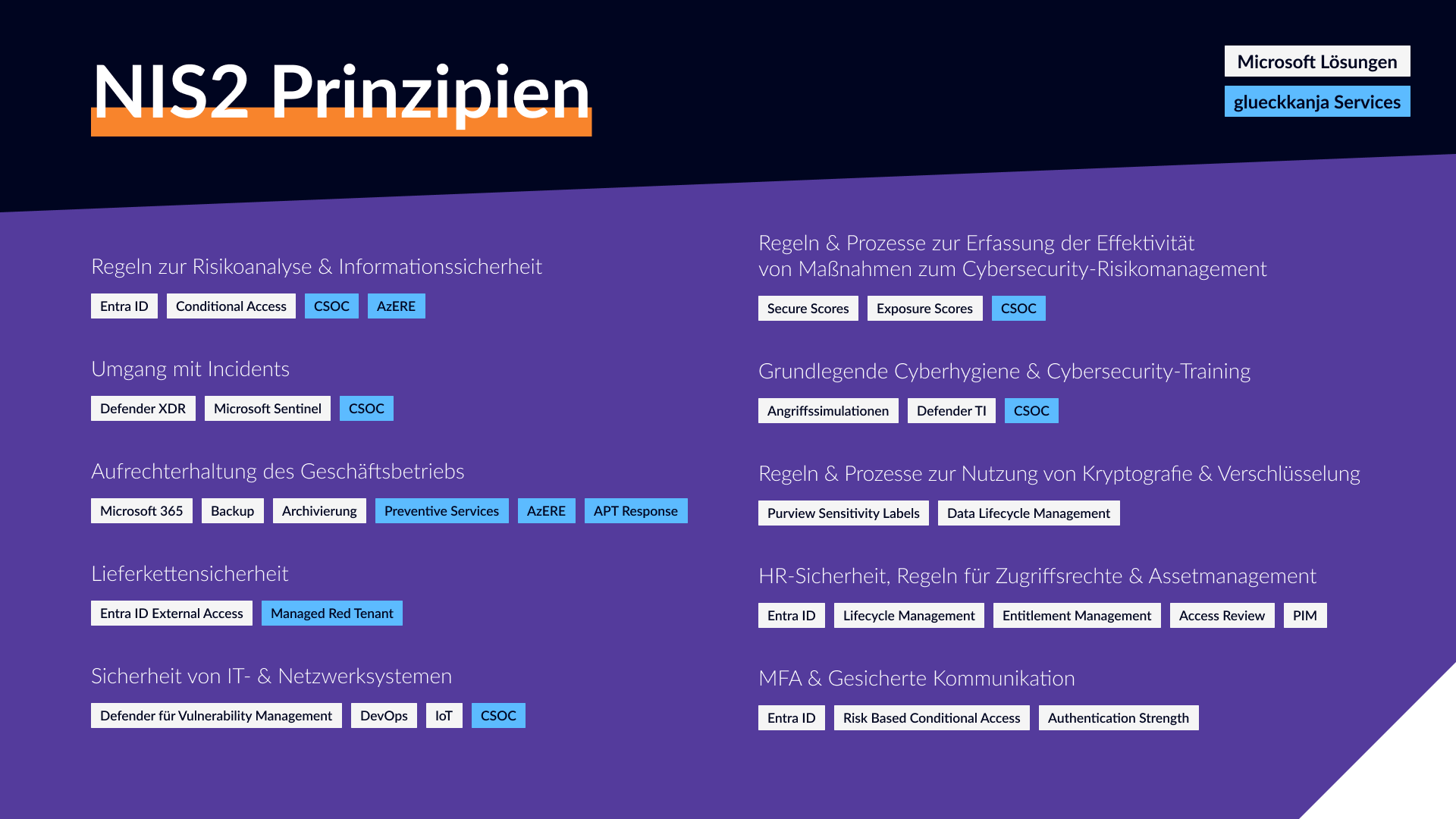

Microsoft unterstützt seine Kunden mit Infrastruktur und Technologien bei der Einhaltung der europäischen Richtlinien. Dafür hat das Unternehmen eine Lern-Kampagne gestartet, die Kunden und Partnern durch Webinare und umfangreiche Informationen einen einfachen Einstieg ermöglicht. Dort findet man bspw. eine Zuordnung der NIS2-Prinzipien zu den Microsoft-Produkten sowie Hinweise darauf, welche Lizenzen für die Umsetzung erforderlich sind.

Abbildung 6: Auszug Zuordnung der NIS2-Prinzipien zu den Microsoft-Sicherheitstechnologie

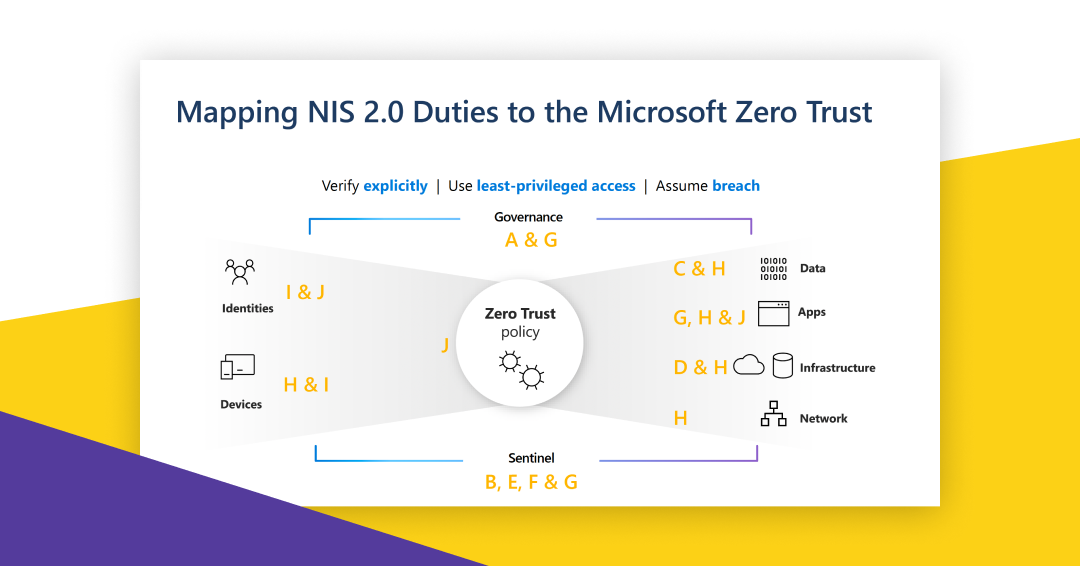

Mit dem Microsoft Zero Trust Model bietet Microsoft einen Sicherheitsansatz, der darauf abzielt, Ressourcen innerhalb einer Infrastruktur umfassend zu schützen. Die folgende Abbildung zeigt, wie die Risikomaßnahmen mit den entsprechenden Bausteinen des Zero Trust Models verknüpft werden können. In der dazugehörigen Präsentation erläutern Microsoft-Mitarbeitende, wie die Maßnahmen mithilfe der eingesetzten Technologien eingehalten werden können.

Abbildung 7: Zuordnung NIS2 Risikomaßnahmen zum Microsoft Zero Trust Modell

Die NIS2 ist in Kraft: Was können Sie als Unternehmen jetzt tun?

Obwohl das NIS2UmsuCG nicht fristgerecht in Kraft getreten ist und voraussichtlich erst Mitte 2025 vollständig umgesetzt wird, empfehlen wir Ihnen, nicht abzuwarten und bereits jetzt mit der Umsetzung der Maßnahmen zu beginnen.

Die Unternehmensleitung trägt die Verantwortung für das Risikomanagement. Die NIS2-Richtlinie sieht vor, dass eine Nicht-Einhaltung der Maßnahmen Management-Haftung und Bußgelder nach sich ziehen kann. Ein erster Schritt sollte darin bestehen, zuständige Personen zu benennen, die eine Bestandsaufnahme sowie eine Gap-Analyse durchführen. So lassen sich Bereiche identifizieren, in denen Handlungsbedarf besteht, und notwendige Maßnahmen können gezielt und kontinuierlich umgesetzt werden.

Wenn es darum geht, die Anforderungen mit Microsoft-Technologien zu erfüllen, unterstützen wir Sie gerne mit unseren Managed & Professional Services sowie unseren Produkten.